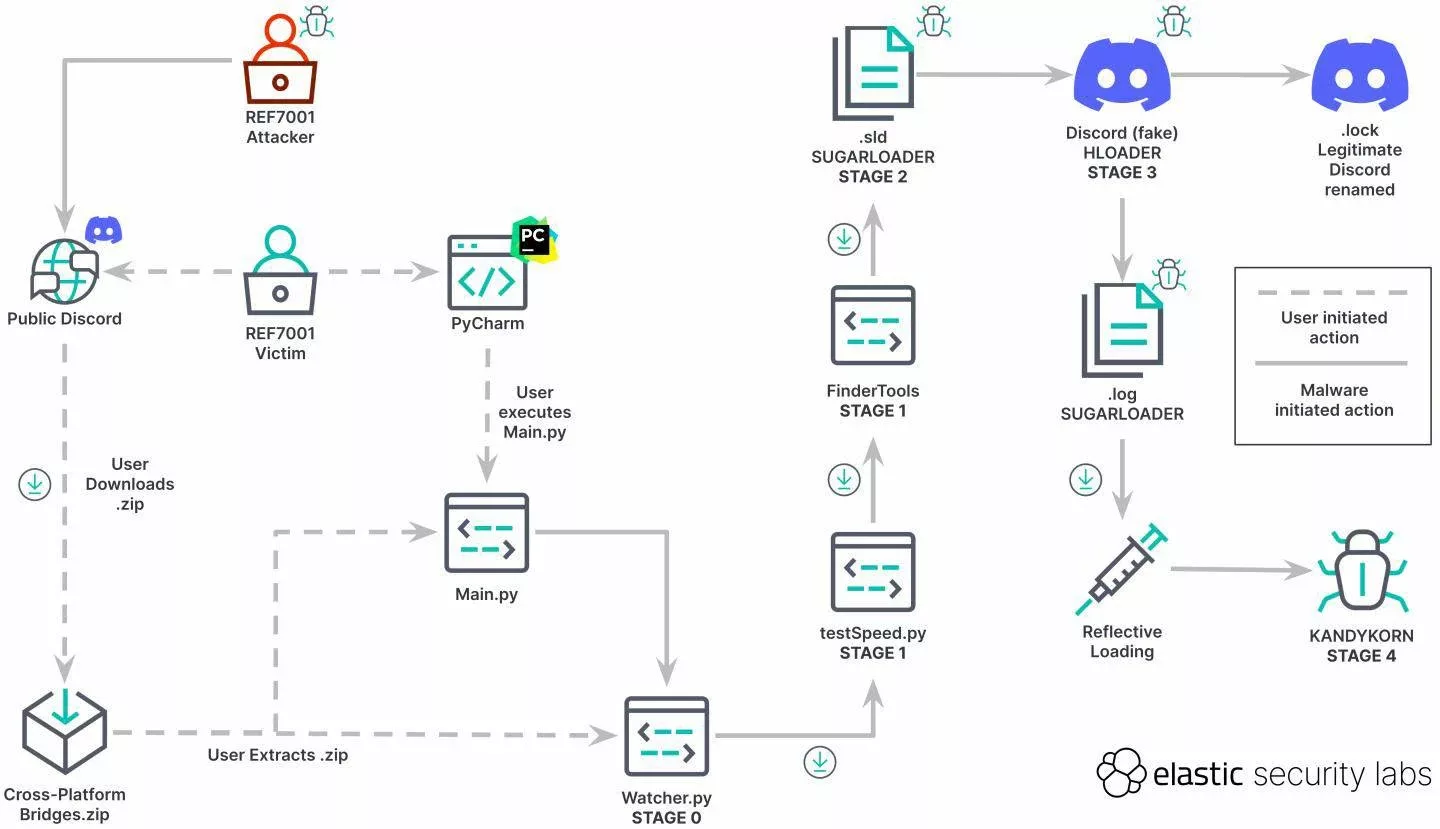

Аналитики Elastic Security Labs раскрыли изощрённую схему кибератак северокорейских хакеров, предположительно связанных с Lazarus Group. Целью этой схемы стали блокчейн-разработчики, участвующие в работе криптовалютных бирж. Они используют мошенническую программу на Python, маскирующуюся под бота для арбитража криптовалют.

Отличительной чертой этой атаки является метод распространения вредоносного кода: злоумышленники распространяли вредоносное ПО через личные сообщения на общедоступном сервере Discord, что нетипично для тактики атаки на macOS.

Жертвы полагали, что они устанавливают арбитражного бота, программный инструмент, способный получать прибыль от разницы в курсах криптовалют между платформами, — объяснили исследователи из Elastic Security Labs.

После установки вредоносное ПО Kandykorn инициировала связь с сервером управления и контроля (C2), используя зашифрованный RC4 и реализуя отдельный механизм установления связи. Вместо того, чтобы активно запрашивать команды, оно терпеливо их ожидает. Этот сложный метод позволяет хакерам незаметно сохранять контроль над скомпрометированными системами.

Elastic Security Labs предоставила важную информацию о возможностях Kandykorn, продемонстрировав умение выполнять загрузку и скачивание файлов, манипулирование процессами и выполнение произвольных системных команд. Особое беспокойство вызывает использование отражающей двоичной загрузки, метода безфайлового выполнения, часто используемого группой Lazarus. Lazarus хорошо известна своей причастностью к краже криптовалют и уклонению от международных санкций.

Существуют убедительные доказательства связи этой атаки с Lazarus Group. Сходство в методах, сетевой инфраструктуре, сертификатах, используемых для подписи вредоносного программного обеспечения и специальных методах обнаружения деятельности Lazarus Group — всё указывает на их причастность.

Кроме того, внутрисетевые транзакции выявили связь между пробоями безопасности Atomic Wallet, Alphapo, CoinsPaid, Stake.com и CoinEx. Эти данные ещё раз указывает на участие Lazarus Group в этих атаках.

В другом инциденте группа Lazarus попыталась скомпрометировать компьютеры Apple под управлением macOS, обманом заставив пользователей загрузить приложение для торговли криптовалютой с GitHub. После того, как ничего не подозревающие пользователи установили программное обеспечение и предоставили ему административный доступ, злоумышленники создали бэкдор в операционной системе, обеспечивающий удалённый доступ.

Заместитель главного редактора Happy Coin News. Образование: экономист. Второе образование маркетинг. В криптоиндустрии с 2014 года. Неоднократно выступал в качестве эксперта на РБК. Биткоин — это не спекуляции, а свобода. Но, свобода требует личной ответственности.