На выходных появились сообщения о том, что некоторые пользователи соцсети Friend.Tech стали жертвами SIM-свопинга (подмены SIM-карт), потеряв тысячи долларов в криптоактивах.

Важно отметить, что сама платформа Friend.Tech не была скомпрометирована, что гарантирует, что другие пользователи не подверглись непосредственной опасности.

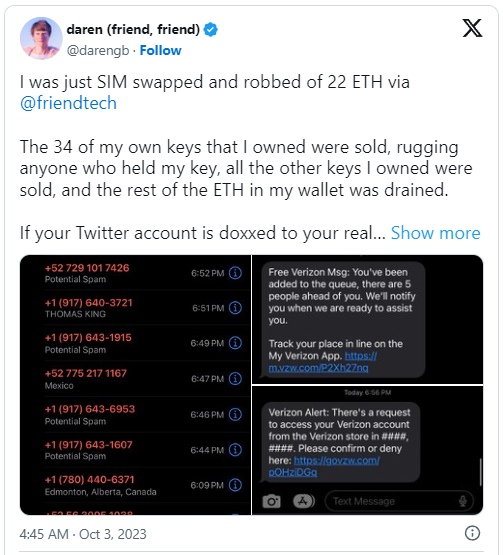

Поскольку пользователям Friend.Tech необходимо связать свои аккаунты X с номером телефона, риск подмены SIM-карт увеличивается в разы. Один из пострадавших с ником darengb пожаловался на кражу 22 ETH ($36 500):

Если в учётной записи используется настоящее имя, ваш личный номер телефона можно найти. Это может случиться с каждым.

Он также рассказал, что в определённый момент ему начало поступать огромное количество звонков от неизвестных ему лиц, поэтому он перевёл телефон в беззвучный режим. Как оказалось, злоумышленники использовали спам, чтобы скрыть предупреждение о входе в аккаунт со стороннего устройства.

Основатель платформы SlowMist ответил на сообщение darengb и порекомендовал действенный способ защиты от подобных взломов — подключение двухфакторной аутентификации.

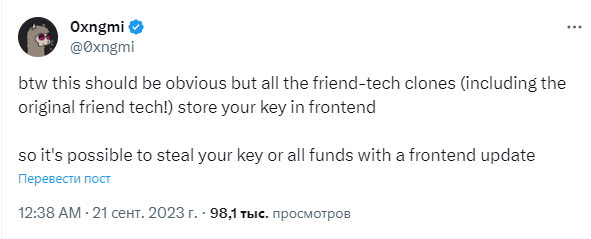

Ранее аналитик и разработчик DefiLlama под псевдонимом 0xngmi уже предупреждал о возможных уязвимостях проекта и его клонов. Он отметил, что приложение хранит закрытые ключи от кошельков пользователей на фронтенде. Если внешний интерфейс протокола взломают, потеря средств неизбежна.

В свете этих атак несколько пользователей Friend.Tech выступают за интеграцию дополнительных уровней безопасности, таких как 2FA, которые могут предотвратить подобные атаки в будущем. До тех пор, если вы хотите использовать Friend.Tech, вы всегда можете связать его с учётной записью X, которая не связана с вашей настоящей личностью.

Заместитель главного редактора Happy Coin News. Образование: экономист. Второе образование маркетинг. В криптоиндустрии с 2014 года. Неоднократно выступал в качестве эксперта на РБК. Биткоин — это не спекуляции, а свобода. Но, свобода требует личной ответственности.